Merhaba , bu yazımızda Palo Alto Global Protect ile Azure SAML entegrasyon işlemlerini anlatacağım.

Bu yöntem ile Azure AD üzerindeki kullanıcılarınızla VPN yapabilirsiniz ve Multi Factor Authenticator’ı etkinleştirerek SMS veya Authentication APP ile ekstra bir kimlik doğrulaması yaptırabilirsiniz.

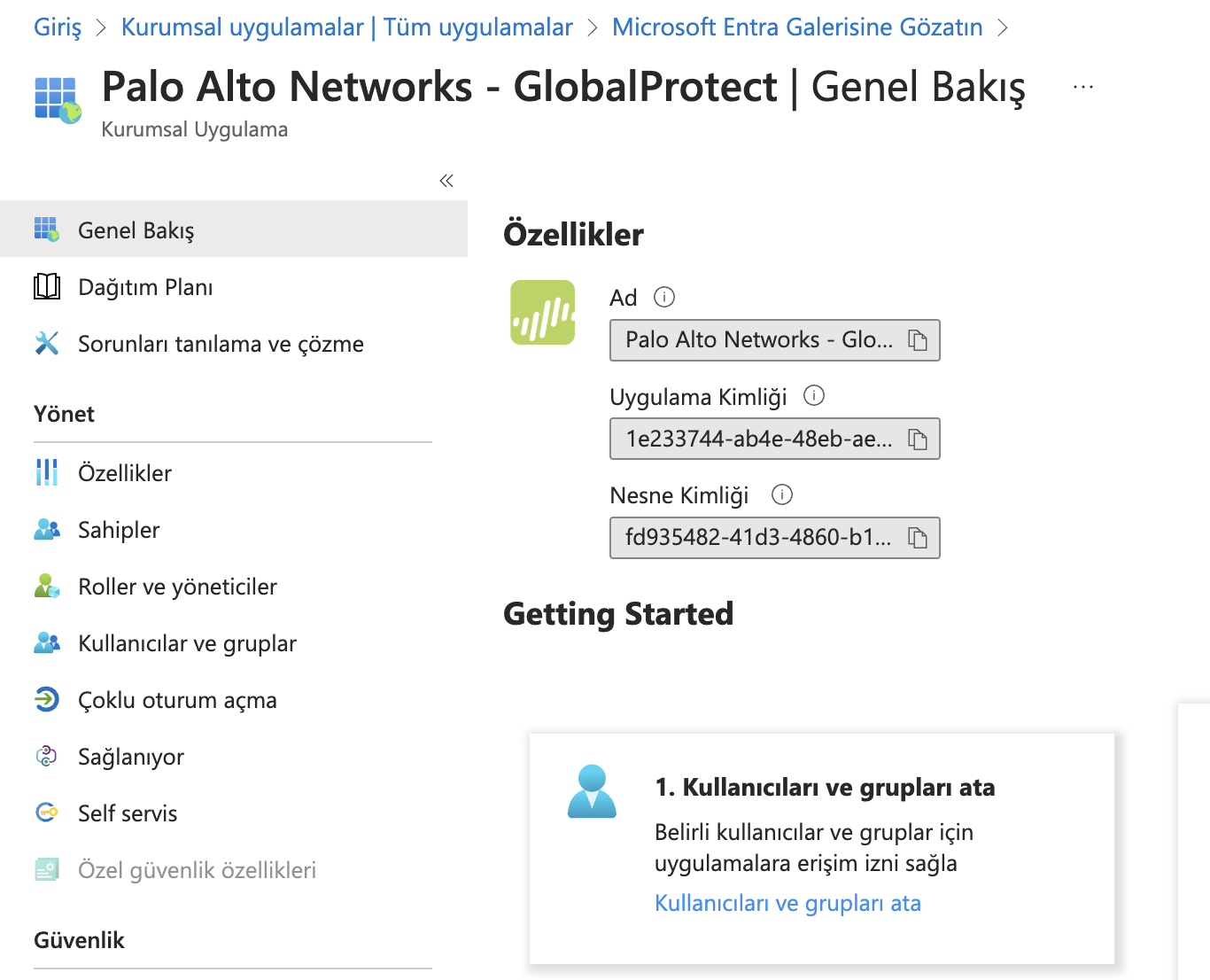

Öncelikle entra.microsoft.com üzerinden giriş yapıyoruz ve kurumsal uygulamalar/enterprise applications sekmesini açıyoruz.

Görseldeki gibi arama yaptığımızda Palo Alto Networks – GlobalProtect uygulaması karşımıza çıkıyor uygulamayı seçip devam ediyoruz.

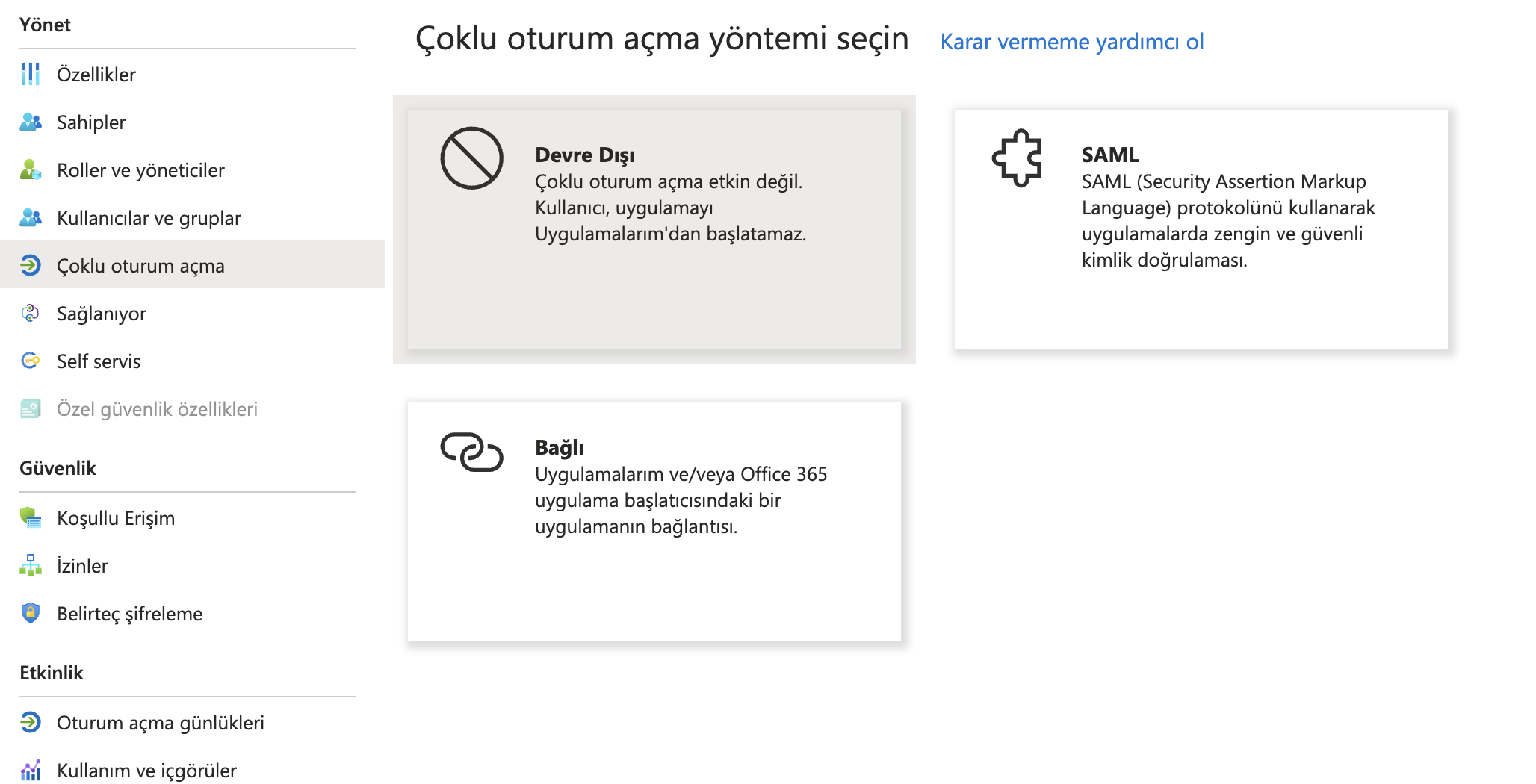

Single Sign on/Çoklu oturum açma sekmesine ilerleyip SAML seçeneğini seçiyoruz.

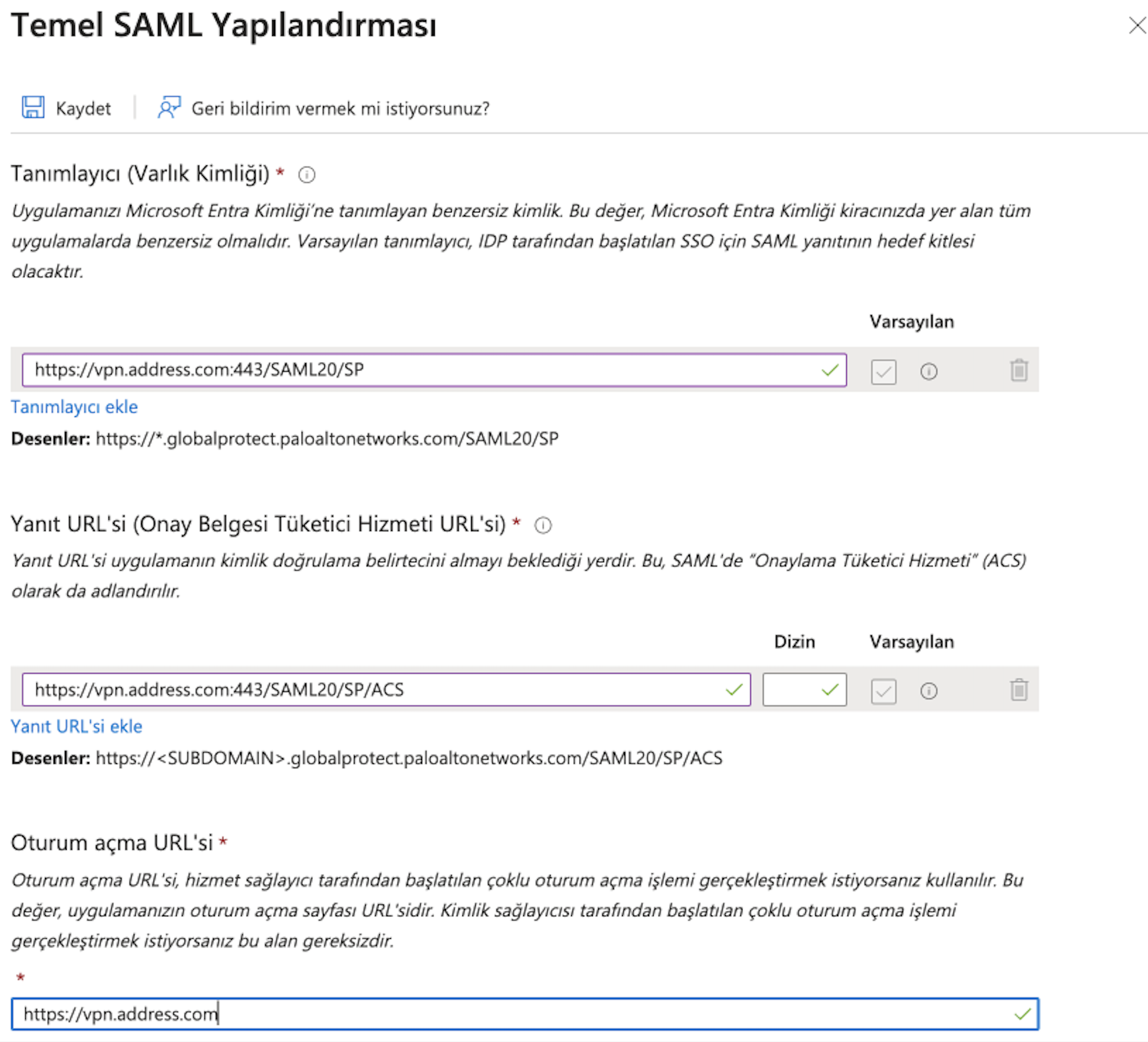

Oturum açma , tanımlayıcı ve yanıt url’si alanlarını aşağıdaki gibi dolduruyoruz. FQDN kullanmıyorsanız IP adresinizi yazarak devam edebilirsiniz.

NOT: Palo alto’yu Azure SSO ile yalnızca 443 numaralı bağlantı noktası üzerinden kullanabilirsiniz.

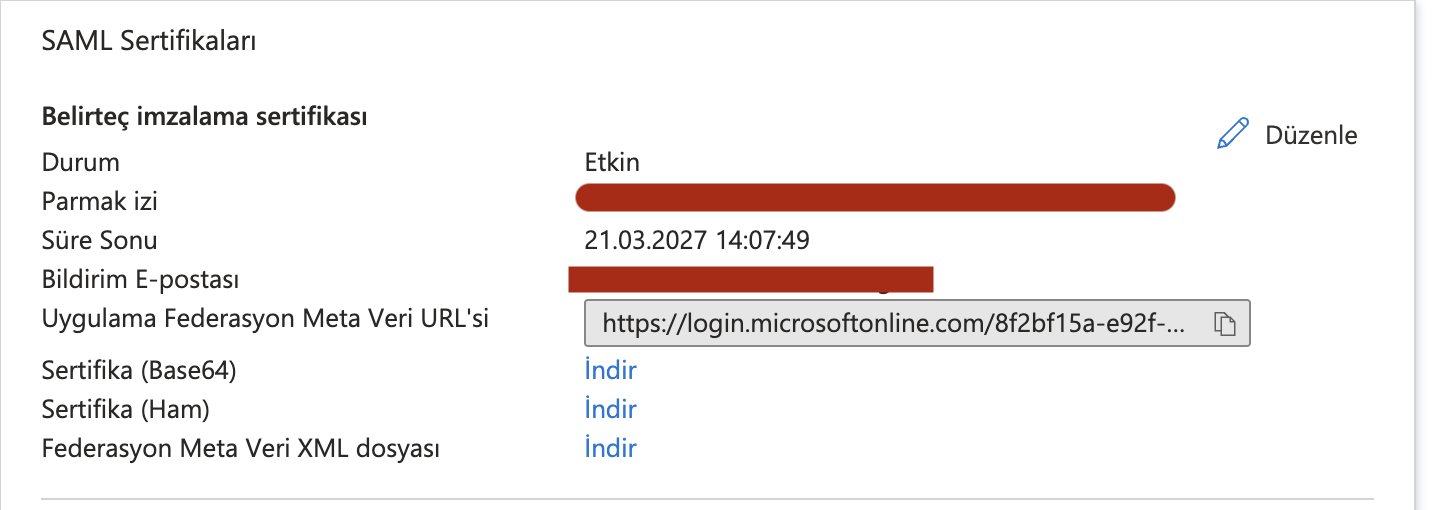

Adresleri girdikten sonra aşağıdan Federasyon Meta Veri XML dosyasını indirmemiz gerekmektedir.

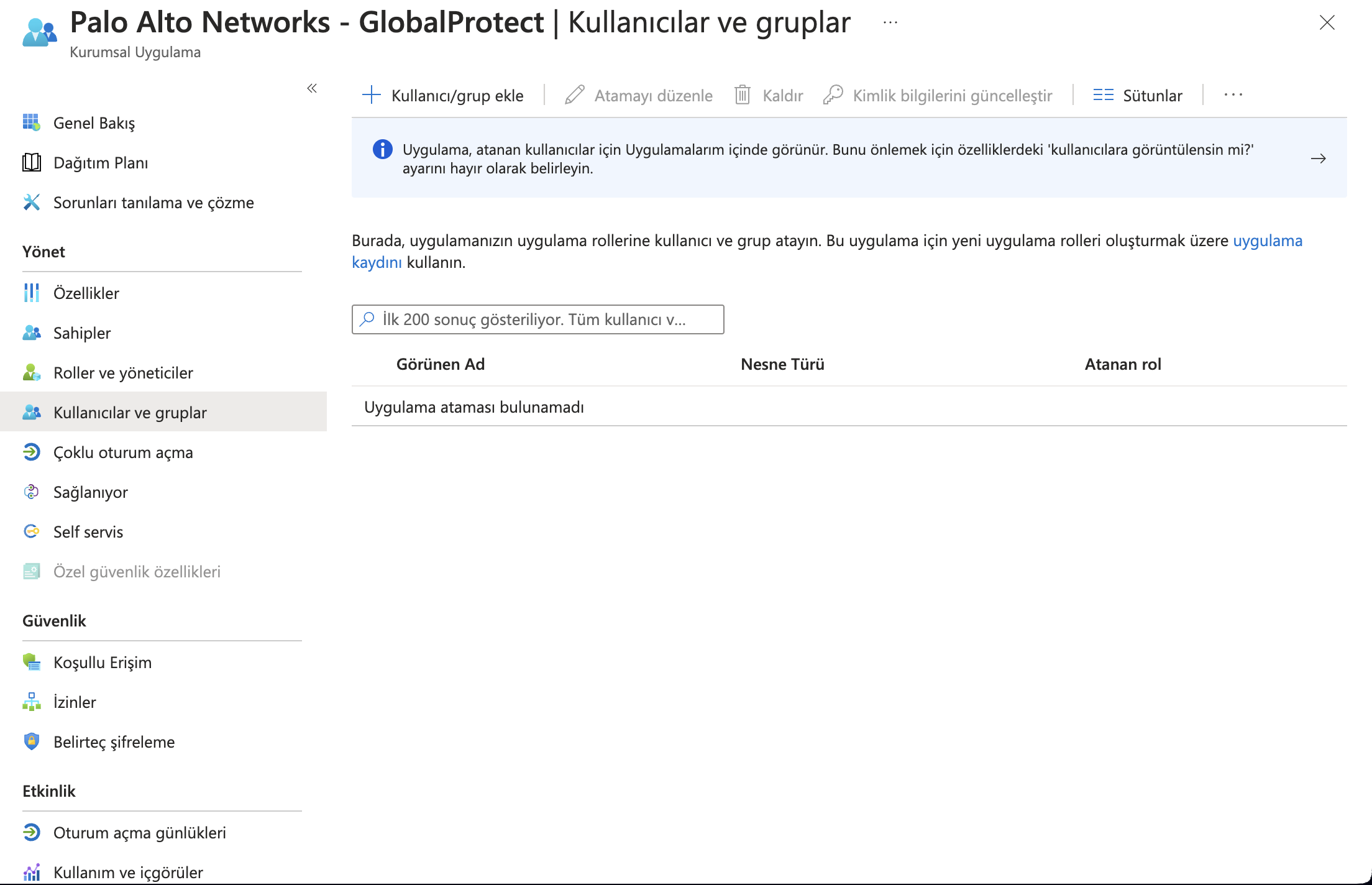

Sonrasında Kullanıcılar ve Gruplar kısmından VPN yapacak kullanıcıları/grupları buraya ekliyoruz.

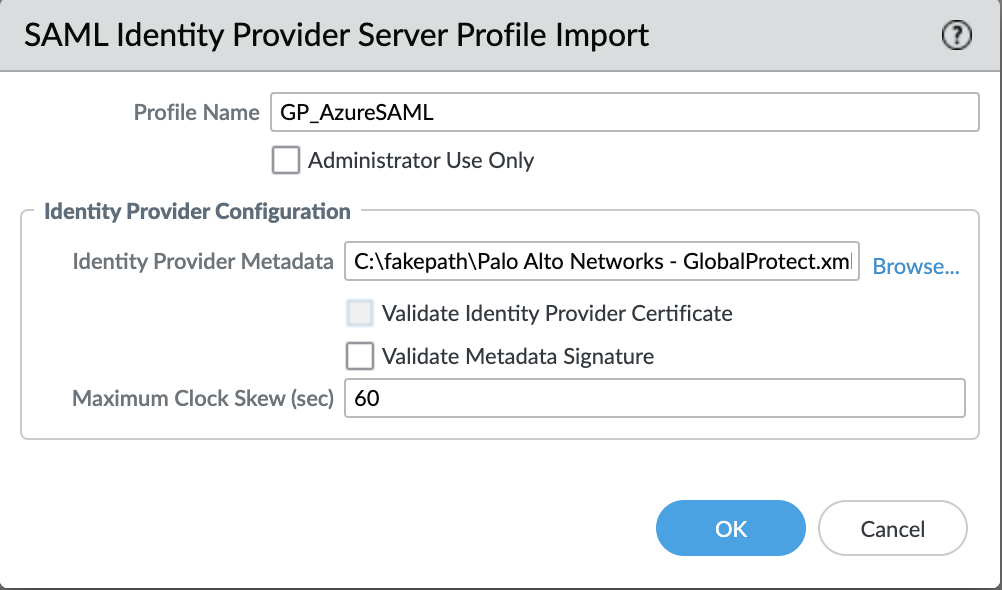

Palo Alto Firewall cihazımıza giriş yapıyoruz ve Device > SAML Identity Provider sekmesinden indirdiğimiz .xml dosyasını aşağıdaki gibi importluyoruz.

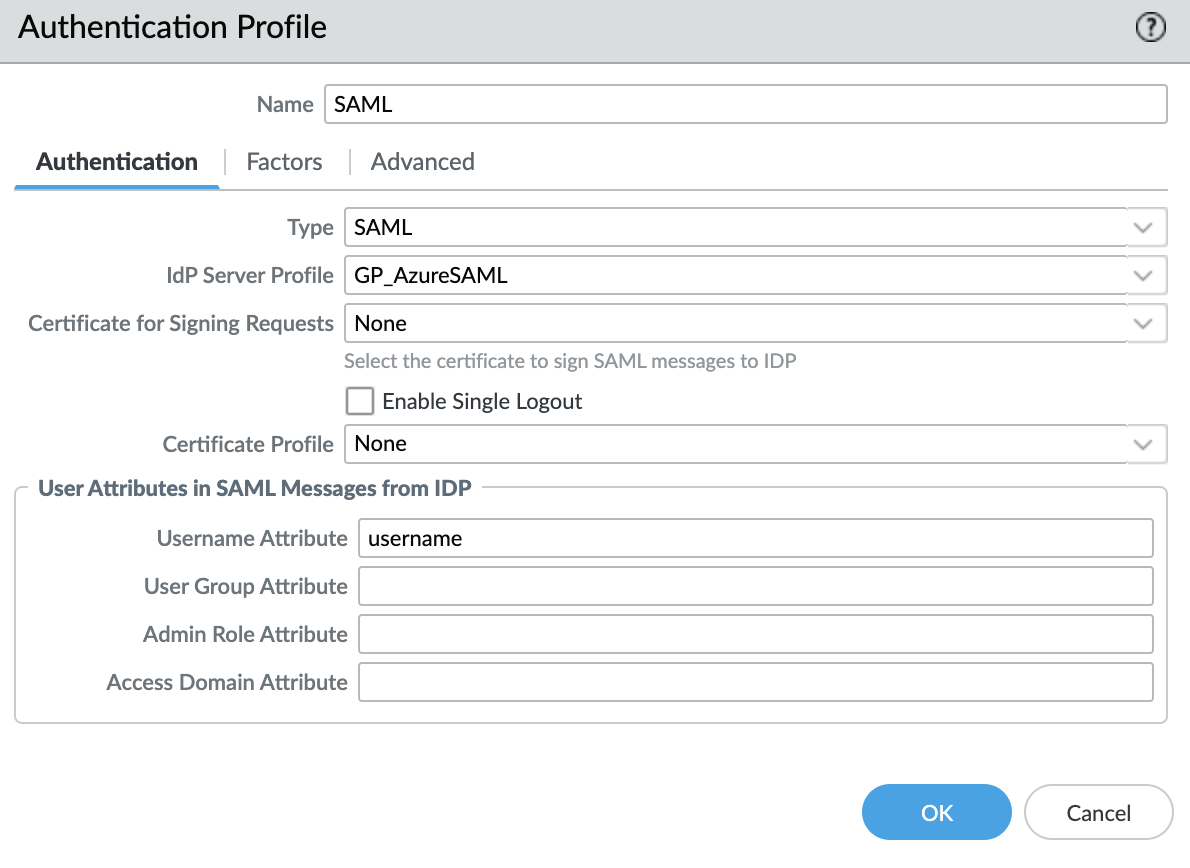

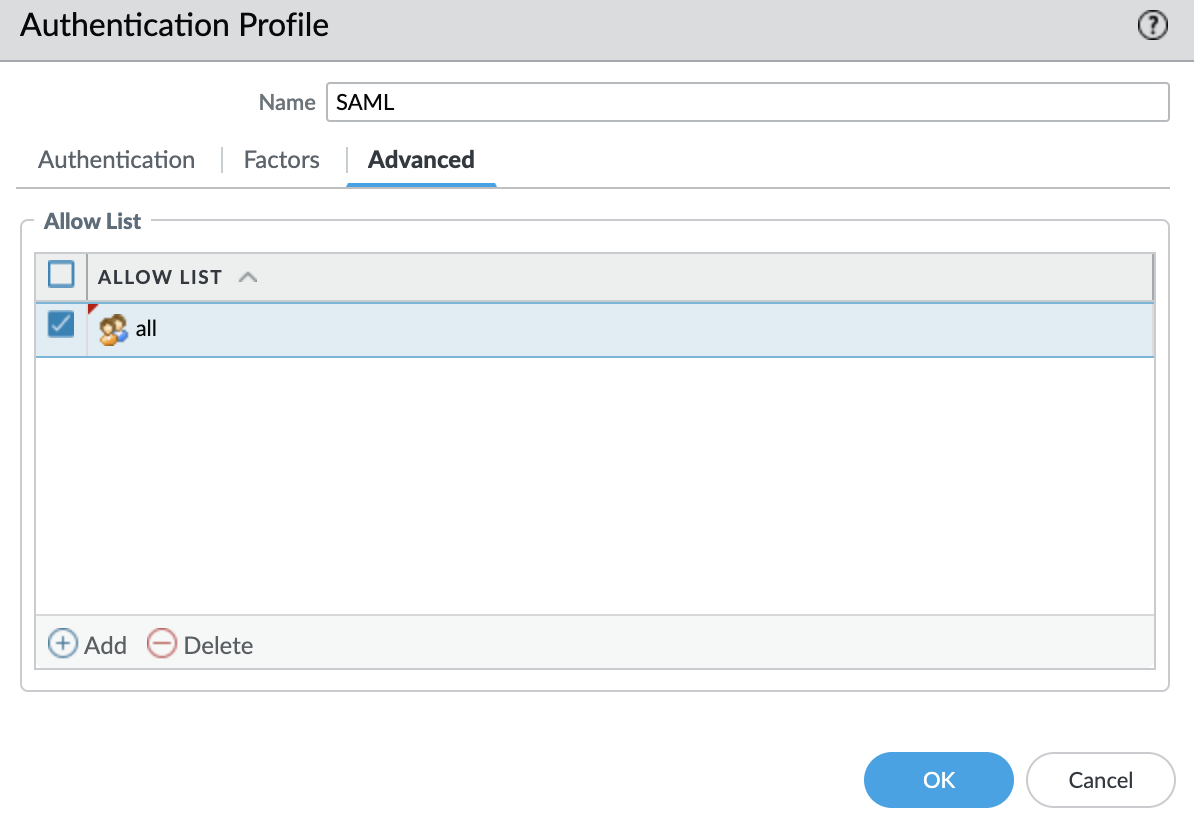

Import işlemi sonrası Device > Authentication Profile sekmesinden aşağıdaki gibi bir profil oluşturuyoruz.

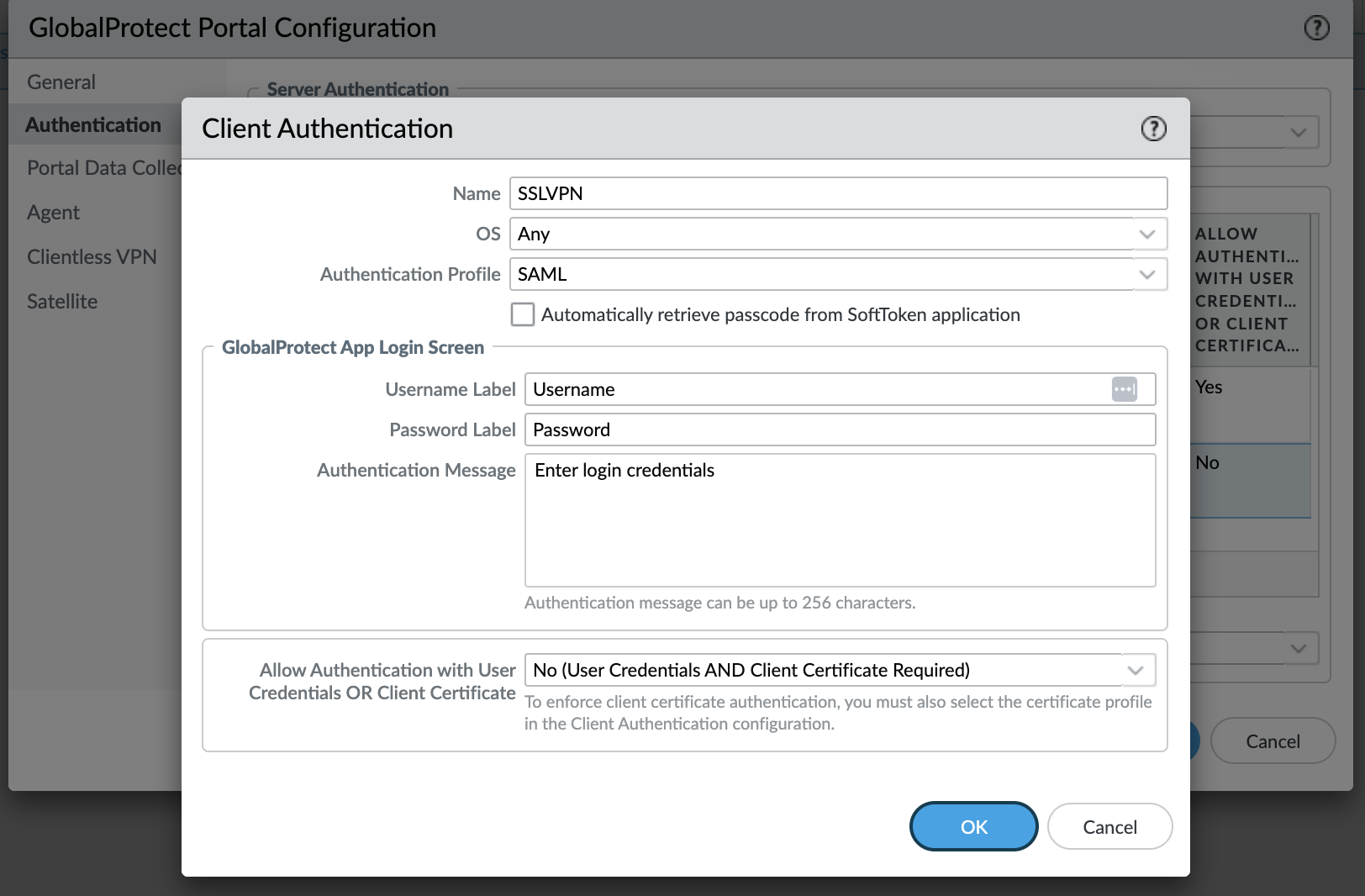

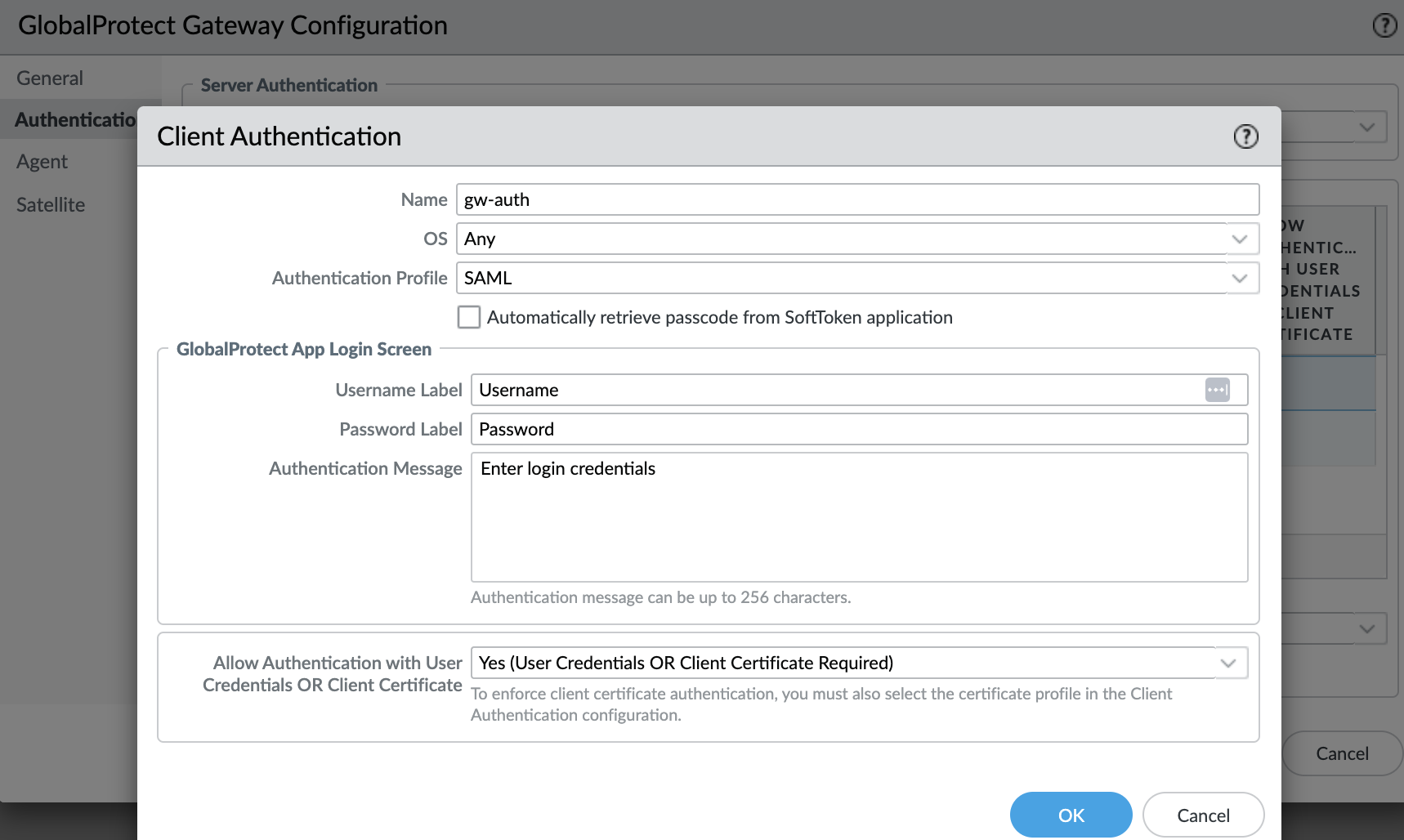

Palo Alto Global Protect Portal ve Gateway sekmesinde Authentication Profilini yeni oluşturduğumuz SAML olarak değiştiriyoruz.

NOT: SAML ile Local/LDAP kullanıcı doğrulama beraber kullanılamaz.

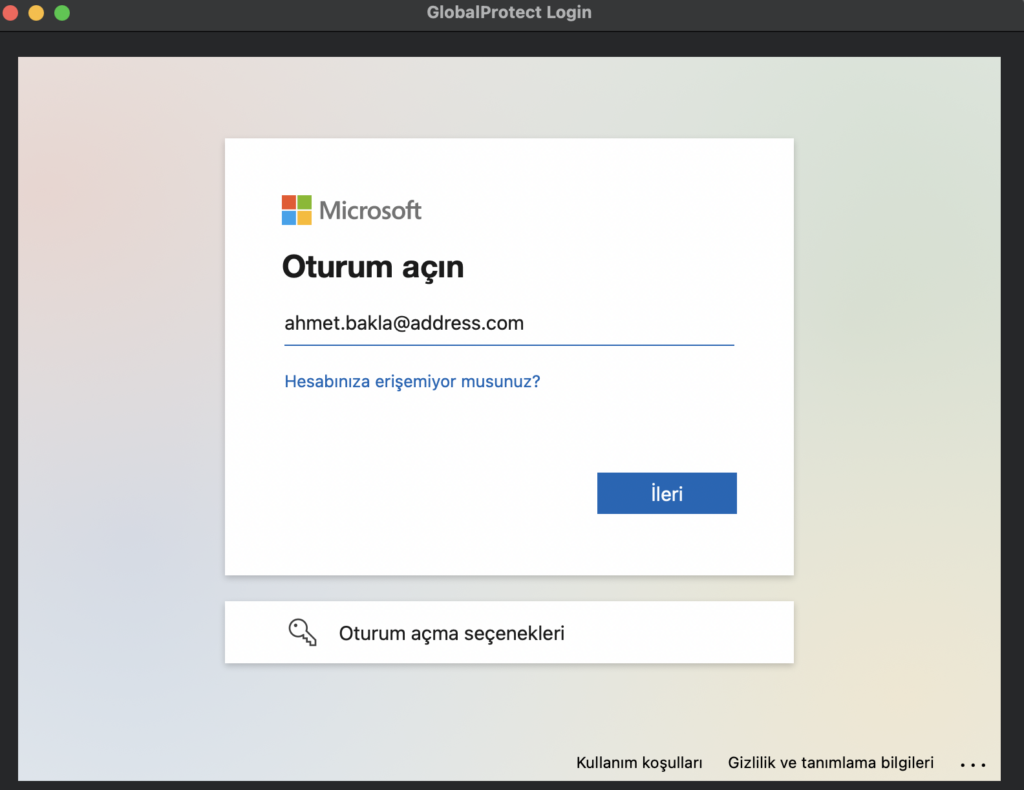

VPN bağlantısı yaptığınızda karşınıza Microsoft karşılama ekranı gelecek ve kullanıcınız ile oturum açıp VPN işlemini tamamlayabilirsiniz.

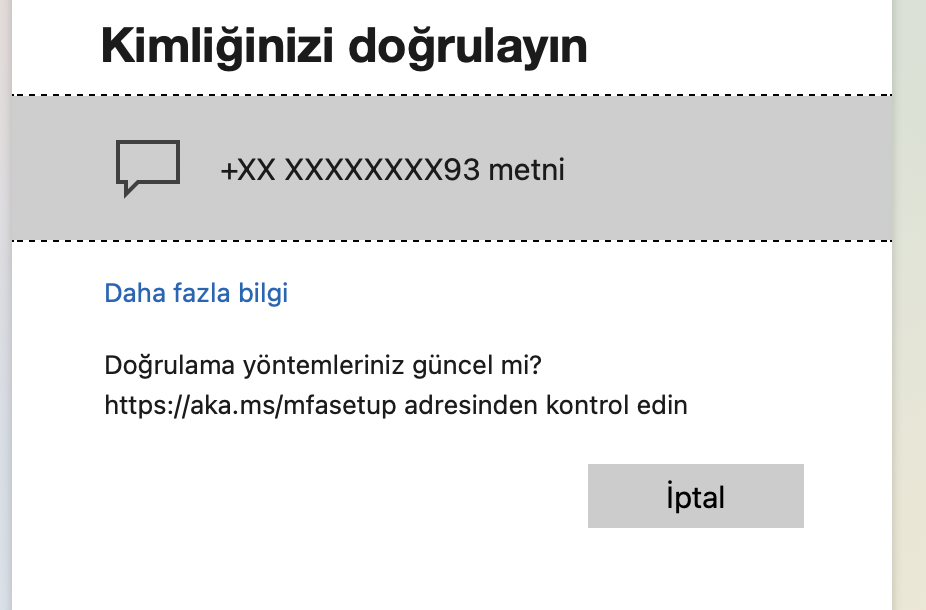

Entra üzerinde kullanıcı hesabımda Two Factor Etkinleştirdiğim için SMS doğrulama ekranı geliyor.

Kimlik doğrulama başarılı olduktan sonra VPN bağlantımız tamamlanmış bulunmaktadır.

Başka bir makalede görüşmek dileğiyle.